【新唐人北京時間2026年05月17日訊】現在數字時代,幾乎家家都使用WiFi。黑客對個資虎視眈眈,如何保護家中WiFi路由器安全就很關鍵。

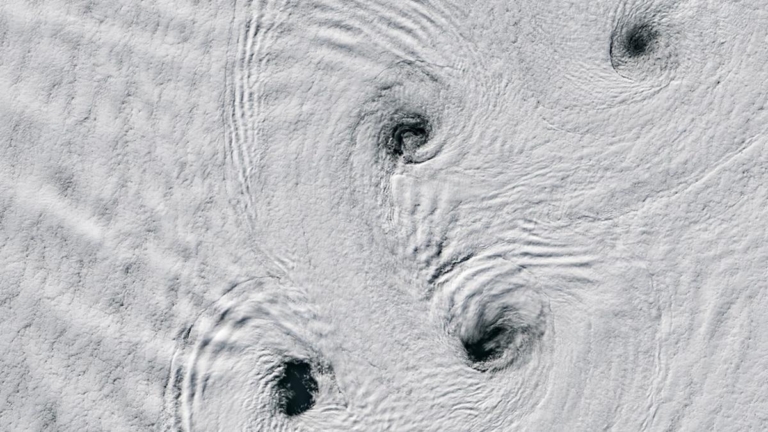

WiFi路由器(無線路由器)是連接互聯網與家庭設備的中心樞紐,它將調製解調器(Modem)的有線寬帶信號轉換為無線的WiFi信號,讓手機、電腦和智能電視等設備同時接入網絡。

包括聯邦調查局(FBI)和美國國家安全局(NSA)在內的美國聯邦機構於4月7日披露,俄羅斯軍事情報總局(GRU)下屬的一個名為APT28或「奇幻熊」的組織,至少從2024年起就開始系統性入侵家庭和小型辦公室的路由器,並利用這些訪問權限攔截憑證、身分驗證令牌和敏感通信。根據法院命令遠程重置了數千台受影響的美國設備,但官員警告說,如果路由器用戶不採取行動,問題遠未解決。

此次攻擊的目標是小型辦公室/家庭辦公室路由器(也稱為SOHO路由器),由俄羅斯軍事情報機構GRU的一個部門實施。政府機構敦促用戶採取基本的路由器安全措施,例如更新到最新固件並更改默認登錄憑據。英國國家網絡安全中心已將一些TP-Link路由器列入此次黑客攻擊的目標名單。

雖然這一消息聽起來相當令人擔憂,但值得注意的是,此次攻擊主要針對企業級路由器,因此您的家用WiFi路由器可能並未受到影響。不過,部分受影響的路由器也可作為普通家用路由器使用,因此建議您檢查一下您的路由器型號是否在此次攻擊中被利用。

「如今,利用路由器漏洞已成為一種大趨勢,無論是消費者路由器,還是企業或公司路由器,都面臨這種風險。」網絡安全公司Forescout的研究副總裁丹尼爾‧多斯‧桑托斯(Daniel Dos Santos)告訴CNET。

哪些路由器受到影響?

美國國家安全局的一份新聞稿指出,此次攻擊不加區分,針對了大量路由器,目的是收集有關「軍事、政府和關鍵基礎設施」的信息。據FBI稱,此次攻擊與俄羅斯總參謀部情報總局內部的威脅行為者有關,這些行為者使用「APT28」、「奇幻熊」(Fancy Bear)、「Forest Blizzard」等黑客名稱。

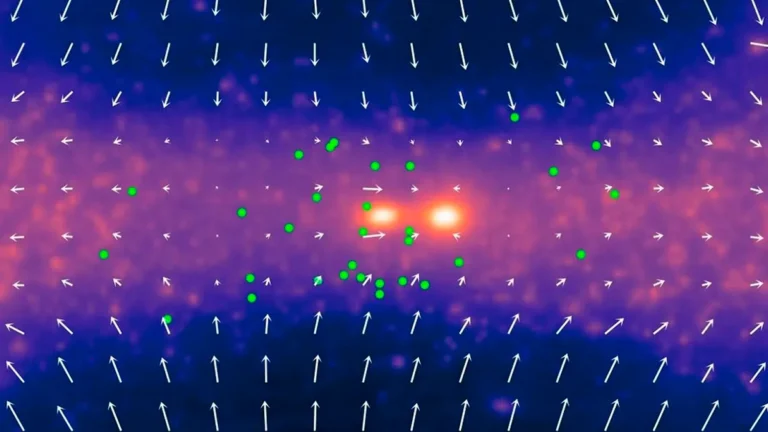

這是一種域名系統(DNS)劫持操作,攻擊者通過更改小型辦公室/家庭辦公室(SOHO)路由器的默認網絡配置,來攔截DNS請求,從而使攻擊者能夠查看未加密的用戶流量。

FBI的公告特別提到了一款路由器,即TP-Link TL-WR841N,這是一款WiFi 4路由器,最初於2007年發布。英國國家網絡安全中心列出了受影響的23款TP-Link路由器型號,但指出這可能並非全部。

TP-Link Systems公司一位發言人在一份聲明中告訴CNET,受影響型號均已於幾年前達到服務終止和生命周期結束的狀態。

「雖然這些產品已超出我們的標準維護周期,但TP-Link已在技術可行情況下為部分舊型號開發了安全更新。」該發言人表示。

TP-Link敦促使用這些老舊路由器的用戶儘可能升級到新款設備。

五步驟保護路由器安全

美國國家安全局建議參考一系列保護家庭網絡的最佳實踐。如果您正在使用受影響設備,最重要的事情就是儘快升級路由器。如果路由器可能已經多年沒有收到固件更新(Firmware Update),這就像敞開網絡大門一樣。除了使用仍在接收安全更新的新設備外,還可以採取以下幾個步驟來加強網絡安全:

定期更新固件:

許多網絡設備允許您在設置中啟用自動固件更新。重啟路由器:

美國國家安全局建議每週至少重啟一次路由器、智能手機和電腦。「定期重啟有助於清除植入程序並確保安全。」該機構表示。更改默認用戶名和密碼:

黑客入侵最常見的方式之一是嘗試使用製造商設置的默認登錄憑據。此用戶名和密碼組合與WiFi 登錄密碼不同,後者也應每6個月左右更改一次。密碼越長、越隨機越好。禁用遠程管理:

大多數普通用戶不需要遠程管理他們的WiFi路由器,而這正是威脅行為者在用戶不知情情況下,更改路由器設置的主要途徑之一。使用VPN:

FBI在關於此次攻擊的公告中特別建議,擁有遠程辦公人員的機構在訪問敏感數據時應使用VPN。這些服務會在流量通過遠程服務器時對其進行加密,從而保護數據免受黑客攻擊。(轉自大紀元/責任編輯:葉萍)